Wie funktioniert Zero Trust: Warum die bloße Verbindung keine Sicherheit mehr bedeutet

Internetverbindung ist heute nicht nur eine Frage der Geschwindigkeit, sondern auch des Vertrauens. Netzwerke betreiben immer mehr Geräte, sensible Daten und Dienste, die praktisch ständig miteinander kommunizieren. Deshalb entsteht der als Zero Trust bekannte Ansatz, der damit rechnet, dass nichts automatisch als sicher angesehen wird. Der Artikel erklärt, warum dieses Modell entstanden ist und wie es sich unbemerkt in das alltägliche Funktionieren des Internets einfügt.

Der Begriff Zero Trust mag hart klingen, aber tatsächlich handelt es sich keineswegs um Misstrauen gegenüber allem um uns herum. Die Grundidee ist einfach. Vertrauen wird nicht automatisch vorausgesetzt, nur weil etwas Teil eines Netzwerks oder Systems ist. Jeder Zugriff wird als neuer betrachtet und muss auch so behandelt werden.

Diese Sichtweise entstand, als es keinen Sinn mehr machte, sich nur auf die Verbindung oder die Umgebung zu verlassen. Das Internet ist längst kein einzelner Ort oder ein abgeschlossener Raum mehr. Zugriffe ändern sich je nach Gerät, Dienst und Situation, und die Sicherheit musste sich dem anpassen.

Gerade gegen das automatische Vertrauen richtet sich das Zero Trust Modell. Es rechnet nicht damit, dass Netzwerke oder Verbindungen von sich aus einen sicheren Raum schaffen. Vertrauen ist hier kein Zustand, der immer gilt, sondern etwas, das kontinuierlich überprüft wird, je nachdem, was gerade passiert.

Der Begriff begann in Unternehmensumgebungen genutzt zu werden, wo es notwendig war, besser mit Daten- und Dienstzugriffen umzugehen. Allmählich stellte sich jedoch heraus, dass es nicht nur ein Unternehmensproblem ist, sondern eine allgemeine Reaktion darauf, wie das Internet heute funktioniert. Und gerade deshalb lohnt es sich, einen Blick darauf zu werfen, warum das ursprüngliche Vertrauensmodell im Netzwerk nicht mehr ausreicht.

Warum das alte Vertrauensmodell nicht mehr funktioniert?

Lange Zeit funktionierte das Internet nach einem relativ einfachen Prinzip. Es gab ein Netzwerk und alles außerhalb davon. Das Netzwerk wurde als sicherer Raum angesehen und die Hauptkontrolle fand im Moment der Verbindung statt. Sobald der Zugriff erlaubt war, kümmerte sich das System nicht mehr stark darum, was im Inneren passierte.

Dieser Ansatz machte Sinn, als aus einem Ort und mit einer begrenzten Anzahl von Geräten gearbeitet wurde. Die meisten Dienste waren Teil eines Netzwerks und die Grenzen zwischen der inneren und äußeren Welt waren relativ klar. Wenn es gelang, den Eintritt zu sichern, wurde der Rest des Betriebs nicht mehr stark überwacht.

Aber das heutige Internet ist nicht mehr so klar. Daten fließen zwischen verschiedenen Diensten, Geräten und Orten. Der Zugang ist nicht mehr an ein einziges Netzwerk oder eine einzige Umgebung gebunden. In dem Moment, in dem jemand „hineinkommt“, hat das System nur wenige Möglichkeiten zu erkennen, ob es sich richtig verhält. Genau dann kann das Problem erst richtig beginnen.

Die Schwäche des alten Modells liegt also nicht in der Technologie, sondern in der Annahme des Vertrauens. Sobald automatisch dem gesamten Netzwerk vertraut wird, wird nicht mehr berücksichtigt, wer tatsächlich auf die Daten zugreift und unter welchen Umständen. Und genau hier wird klarer, was Zero Trust in der Praxis bedeutet. Es wird nicht dem Raum als Ganzes vertraut, sondern einzelne Zugriffe werden bewertet.

Wie funktioniert Zero Trust in der Praxis?

In der Praxis bedeutet dies, dass der Zugang zu Dienstleistungen und Daten nicht endgültig gegeben ist. Eine Anmeldung von einem bekannten Gerät erfolgt in der Regel ohne Verzögerung. Derselbe Account, aber ein neues Gerät oder ein anderer Standort können bereits eine zusätzliche Überprüfung erfordern. Dies ist kein Fehler, sondern eine Reaktion auf die Änderung der Situation. So zeigt sich allgemein, wie Zero Trust funktioniert.

Ähnlich funktionieren auch sensiblere Operationen. Das Lesen von Inhalten erfolgt ohne Einschränkung, aber die Änderung des Passworts oder der Kontoeinstellungen erfordert bereits eine weitere Bestätigung. Das System entscheidet nicht danach, wer mit dem Netzwerk verbunden ist, sondern danach, was gerade versucht wird.

Die Kontrolle betrifft nicht das gesamte Netzwerk oder alle Geräte gleichzeitig. Sie bezieht sich immer auf den spezifischen Zugriff. Wenn das Verhalten dem normalen Muster entspricht, ändert sich nichts. Sobald sich die Umstände unterscheiden, wird der Zugriff verstärkt.

Dank dessen wirkt das Zero Trust Modell nicht wie eine ständige Einschränkung. Die meiste Zeit ist es unsichtbar und zeigt sich erst, wenn etwas vom normalen Gebrauch abweicht.

Zero Trust ist nicht nur für Unternehmen, es betrifft auch das gewöhnliche Internet

Die Prinzipien, über die hier gesprochen wird, sind heute längst nicht mehr nur in Unternehmenssystemen eingeschlossen. Der normale Benutzer trifft auf sie beim Gebrauch von Diensten, die er als selbstverständlich ansieht. Die Anmeldung zum selben Account kann jedes Mal unterschiedlich erfolgen, je nachdem, von wo und wie darauf zugegriffen wird.

Aus Sicht des Benutzers zeigt es sich unauffällig. Manchmal ist eine zusätzliche Bestätigung des Logins erforderlich, manchmal reagiert der Dienst vorsichtiger bei einer Verhaltensänderung. Es ist kein Zufall oder ein Systemfehler, sondern der Versuch, nicht anhand eines einzigen Signals zu entscheiden. Auf diese Weise werden die Prinzipien von Zero Trust nach und nach Teil des normalen Internets.

Wichtig ist, dass dieser Ansatz nicht flächendeckend angewendet wird. Es betrifft nicht das gesamte Netzwerk oder alle Geräte gleichzeitig. Es reagiert immer auf die spezifische Situation und den spezifischen Schritt. Dadurch bleibt das Internet benutzbar und kann gleichzeitig besser auf Dinge reagieren, die vom normalen Betrieb abweichen.

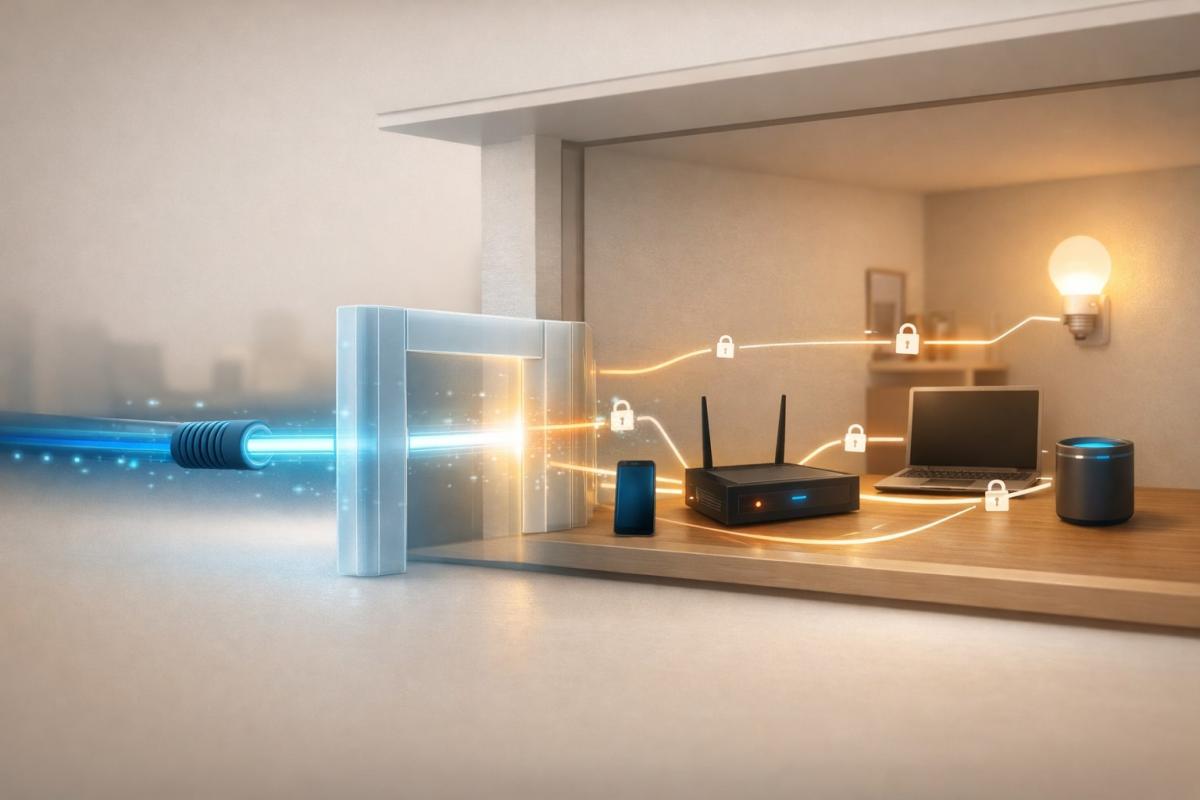

Was bedeutet Zero Trust für Haushalte und intelligente Geräte?

In Haushalten funktioniert das Netzwerk heute eher wie ein kleines Ökosystem als wie eine einzige Verbindung. Neben Computern und Telefonen sind Fernseher, Lautsprecher, Kameras, Staubsauger oder Thermostate verbunden. Jedes dieser Geräte kommuniziert anders, mit anderen Diensten und in unterschiedlichen Intervallen.

Hier wird der Unterschied in der Herangehensweise an die Sicherheit am deutlichsten sichtbar. Nicht alle Geräte benötigen die gleichen Berechtigungen und nicht alle verhalten sich gleich. Während Notebooks oder Telefone aktiv mit Accounts und Daten arbeiten, senden andere Geräte nur regelmäßig Informationen oder warten auf einen Befehl. Sie alle auf die gleiche Weise zu bewerten, würde keinen Sinn machen.

In der Praxis bedeutet dies, dass bei Heimnetzwerken zunehmend die Rollen der Geräte betrachtet werden. Was hat Zugang nach außen, was nur nach innen, was kann die Einstellungen ändern und was soll eher isoliert funktionieren. Dieser Ansatz reduziert das Risiko, dass ein Problem auf einem Gerät den Rest des Haushalts beeinflusst. Genau in diese Richtung spiegelt sich Zero Trust allmählich auch in der gewöhnlichen Heimumgebung wider.

Aus Benutzersicht zeigt sich dies meist nicht dramatisch. Es ändert sich eher, wie die Geräte getrennt sind und wie sie miteinander kommunizieren. Das Ergebnis ist keine kompliziertere Bedienung, sondern ein Netzwerk, das widerstandsfähiger gegen Fehler und unerwartetes Verhalten einzelner Elemente ist.

Bringt Zero Trust mehr Sicherheit oder mehr Unannehmlichkeiten?

Die Frage der Sicherheit und des Komforts wird bei Technologien oft gegeneinander gestellt, als ob das eine zwangsläufig vom anderen abziehen müsste. Bei Zero Trust ist dieser Gegensatz jedoch etwas irreführend. Es geht nicht so sehr darum, dass etwas „angezogen“ wird, sondern um die Veränderung unserer Erwartungen. Wir sind es gewohnt, dass Technologien fließend, schnell und idealerweise unsichtbar sein sollten. Sobald uns etwas stört, betrachten wir es als Problem.

Aber der Komfort, an den wir uns gewöhnt haben, entstand in Zeiten, als das Internet einfacher und langsamer war. Heute ist die digitale Umgebung viel näher an unserem Privatleben, unseren Entscheidungen und täglichen Gewohnheiten. Je näher es ist, desto weniger macht es Sinn, sich auf die Automatik zu verlassen. Zero Trust bringt eine gewisse Aufmerksamkeit hinein. Es erinnert uns daran, dass Dinge einen Kontext haben, dass die Situation zählt und dass nicht alles einfach so durchgehen muss, nur weil es gestern so funktioniert hat.

Unannehmlichkeiten treten hauptsächlich dann auf, wenn wir die alte Welt unter neuen Bedingungen erwarten. Wenn wir jedoch akzeptieren, dass Technologien nicht nur eine neutrale Kulisse sind, sondern Teil unseres aktiven Lebens, ergibt dieser Ansatz einen anderen Sinn. Nicht als Einschränkung, sondern als Form der digitalen Reife. So wie wir die Tür abschließen, auch wenn wir in einem ruhigen Viertel leben, oder umsehen, auch wenn wir grünes Licht haben.

Am Ende basiert Zero Trust nicht so sehr auf der Frage von Sicherheit versus Annehmlichkeit, sondern eher darauf, wie wir weiterhin mit dem Internet leben möchten. Ob als Umgebung, die wir als selbstverständlich ansehen, oder als Raum, in dem es Sinn macht, gelegentlich zu verlangsamen und zu wissen, wem und was wir Zugang gewähren.

Was sind KI-Agenten und wie können sie Ihnen bereits heute helfen?

KI-Agenten sind nicht mehr nur ein Experiment der Technologieunternehmen. Sie tauchen zunehmend in Werkzeugen auf, die wir täglich nutzen, und können eigenständig planen, entscheiden und Aufgaben ausführen. Wir erklären, was ein KI-Agent ist, wie er sich von einem gewöhnlichen Chatbot unterscheidet und wo er Ihnen tatsächlich Zeit und Energie sparen kann.

Was ist Cache (Zwischenspeicher) und wie löscht man ihn

Der Begriff Cache taucht im Browser, in den Telefoneinstellungen und bei der Lösung von Webproblemen auf, aber nur wenige wissen, was er genau bedeutet. Der Zwischenspeicher beschleunigt das Laden von Daten, kann jedoch manchmal störend sein. Lassen Sie uns erklären, was Cache ist, wie es in der Praxis funktioniert und wann es sinnvoll ist, ihn zu löschen.

Digitaler CO2-Fußabdruck: Wie Internet und Online-Dienste den Planeten belasten

Tägliche Online-Aktivitäten hinterlassen einen realen Energiefußabdruck, der sich summiert schnell multipliziert. Im Artikel betrachten wir, was der digitale CO2-Fußabdruck bedeutet, wie viel Energie der normale Internetgebrauch kostet und welche Aktivitäten die Umwelt am meisten belasten. Besonders beachtet werden dabei Bereiche, in denen der Verbrauch am schnellsten steigt und die Auswirkungen nicht auf den ersten Blick sichtbar sind.

Ist blaues Licht wirklich ein Problem? Die Antwort ist nicht so einfach

Rund um das blaue Licht sind viele Vereinfachungen und unnötige Ängste entstanden. Am häufigsten wird das blaue Licht vor dem Schlafengehen thematisiert, aber dessen Einfluss beschränkt sich nicht nur auf das Einschlafen. Lassen Sie uns Zusammenhänge betrachten, Fakten von Mythen trennen und schauen, wann es sinnvoll ist, sich mit dessen Einfluss zu beschäftigen und wann es eher um übertriebene Angst geht.

Was ist Ransomware und warum bedroht sie nicht mehr nur große Unternehmen?

Ransomware-Angriffe gehören heute zu den häufigsten Cyber-Bedrohungen und betreffen längst nicht mehr nur große Unternehmen. Ein unachtsamer Klick genügt und Sie können den Zugang zu Ihren Daten verlieren. Wir erklären, was Ransomware ist, wie sie funktioniert und warum sich Angreifer immer häufiger auch auf normale Benutzer und kleinere Unternehmen konzentrieren.

10 Gründe, warum Ihr Telefon schneller leer ist, als Sie erwarten

Es kommt vor, dass die Akkulaufzeit schneller abnimmt, als man erwarten würde, selbst wenn das Gerät während des Tages nicht besonders beansprucht wird. Oft liegt es nicht an einem bestimmten Fehler, sondern an einer Summe kleiner Einflüsse, die sich allmählich aufaddieren. Im Artikel erklären wir, was den größten Einfluss auf die Laufzeit hat, wann es zu einer Entladung des Akkus im Ruhezustand kommt und warum dies zu einem Problem werden kann, das dazu führt, dass das Telefon nicht einmal einen Tag durchhält.